Mucho ojo, desde la empresa de seguridad Proofpoint nos informan de la aparición de un “nuevo” malware capaz de grabar el audio y el vídeo del contenido pornográfico que esté viendo un usuario. Funciona a través de un módulo (Módulo Porno) que relaciona las palabras clave de pornografía registradas en el mismo con las de los títulos del contenido que el usuario está visualizando en su dispositivo. El objetivo está claro: la extorsión. Sigue leyendo Regresan los troyanos PsiXBot y Emotet y crecen las URLs maliciosas

Categoría: Seguridad

MegaCortex, el ransomware que cambia tu contraseña de Windows

Un equipo de investigadores de seguridad ha descubierto una variante del ransomware MegaCortex capaz de cambiar tu contraseña de Windows y publicar los datos almacenados en el equipo.

Sigue leyendo MegaCortex, el ransomware que cambia tu contraseña de Windows

8 millones de móviles Android infectados por un Adware en Google Play

Los usuarios de Android no ganan para sustos. La compañía de ciberseguridad ESET nos informa de un nuevo adware que ha infectado ocho millones de dispositivos móviles Android en todo el mundo. La campaña, denominada «Android/AdDisplay.Ashas«, consta de 42 aplicaciones de Google Play y 21 de ellas aún se encontraban disponibles al inicio de la investigación. Aunque el equipo de seguridad de Google ha eliminado todas estas aplicaciones, lo cierto es que muchas siguen disponibles en otras tiendas de terceros.

Sigue leyendo 8 millones de móviles Android infectados por un Adware en Google Play

Nuevo ataque de phishing a los usuarios de Netflix

Si eres usuario de Netflix, atento. Se ha detectado un nuevo ataque de phishing por el que los cibercriminales se hacen pasar por la plataforma de vídeo streaming con la intención de robarte tus datos bancarios y personales.

Sigue leyendo Nuevo ataque de phishing a los usuarios de Netflix

El factor humano en el Malware

El 99% de los ciberataques que se han producido en los últimos 18 meses, dependen directamente de la interacción humana. Es decir, que evitarlo estaría completamente en manos del usuario, especialmente en el ambiente empresarial.

«Saludos de WhatsApp»: el nuevo timo de Internet

Un nuevo timo en forma de mensaje SMS acecha nuestros teléfonos. Se trata de un mensaje con un código de verificación de WhatsApp con el texto «Saludos de WhatsApp», similar al que envía de WhatsApp cada vez que se configura la app en un terminal nuevo. Su objetivo es acceder a tus datos, tus contactos y tus conversaciones: el típico caso de phishing.

Sigue leyendo «Saludos de WhatsApp»: el nuevo timo de Internet

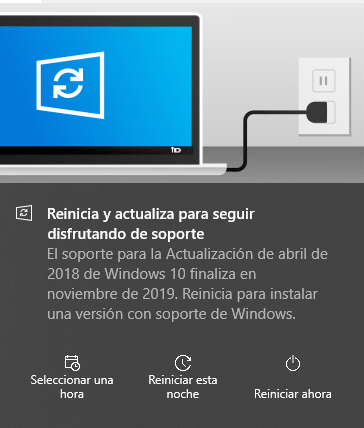

¿A ti también te ha saltado este mensaje? Windows10 se actualiza automáticamente al finalizar su soporte

No puedes hacer nada, Microsoft te va a obligar a actualizar tu equipo a la nueva versión de Windows 10. El mensaje lo recibirás cuando la versión que tengas instalada se acerque al fin de su soporte. El motivo de este mandato es garantizar la prestación de sus servicios y un uso más seguro.

¿Qué hago si me roban o pierdo el iPhone?

¿Sabrías qué hacer si te roban o pierdes tu iPhone? Seguro que en su interior guardas contactos, fotos y vídeos con gran valor personal, etc. Se podría decir que todos guardamos, por lo general, gran parte de nuestra vida. Te explicamos cómo tienes que actuar para proteger su contenido e intentar recuperar el dispositivo.

Google Play elimina CamScanner por malware publicitario

Aunque originalmente era una aplicación legítima, en algún momento introdujo en su código un troyano capaz de infectar los móviles Android mostrando anuncios de manera intrusiva y permitiendo el acceso a los datos privados del teléfono. Por tanto, la plataforma de software Google Play ha decidido eliminarla.

CamScanner, con más 100 millones de descargas en Google Play, es una app que su utiliza principalmente para el reconocimiento óptico de caracteres y la creación de documentos PDF. En sus inicios monetizaba a través de un modelo Freemium, con anuncios, y también un modelo Premium, de pago.

Sigue leyendo Google Play elimina CamScanner por malware publicitario

Meltdown y Spectre: ¿qué son y cómo proteger tu información?

Comenzamos el año 2018 con dos vulnerabilidades que afectan a millones de chips fabricados desde mediados de los 90. Este problema está obligando a empresas como Intel, AMD, AMR, Microsoft, Linux y Apple, entre otros, a actualizar sus sistemas. Las dos brechas de seguridad se han dado a conocer como Meltdown y Spectre. Implican el robo de contraseñas y datos confidenciales en la gran mayoría de los dispositivos actuales.

También ponen de relieve un problema presente en la industria desde hace más de una década: el diseño de los microchips contenía un defecto. Por el momento, se desconoce si alguien ha podido aprovechar estas técnicas para realizar un ciberataque. Además de ordenadores personales o portátiles también hay riesgos potenciales de seguridad en dispositivos móviles.

Sigue leyendo Meltdown y Spectre: ¿qué son y cómo proteger tu información?